| ��˾�� |

| �ИI(y��)�� |

|

| ����ǰ��λ�����W(w��ng)վ��� ->> �ИI(y��)�� |

| ��ΰl(f��)�F(xi��n)������DNS�Ŵ����ķ����� | |

| �l(f��)���r�g��2016-09-20 08:35:53 �c����2073 �� | |

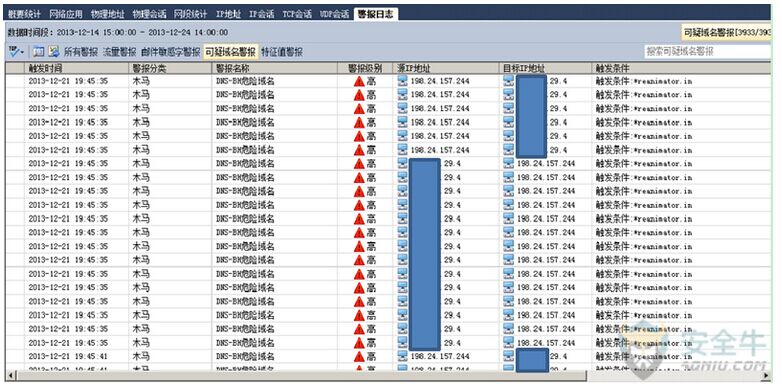

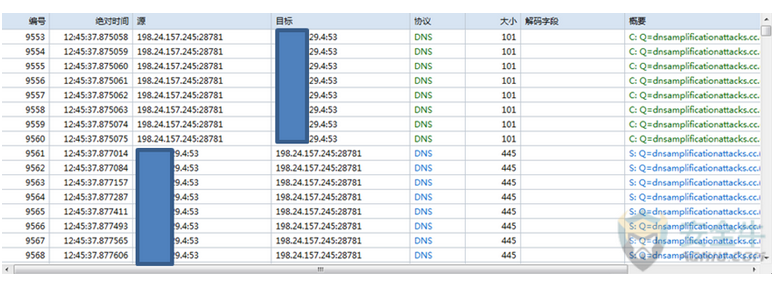

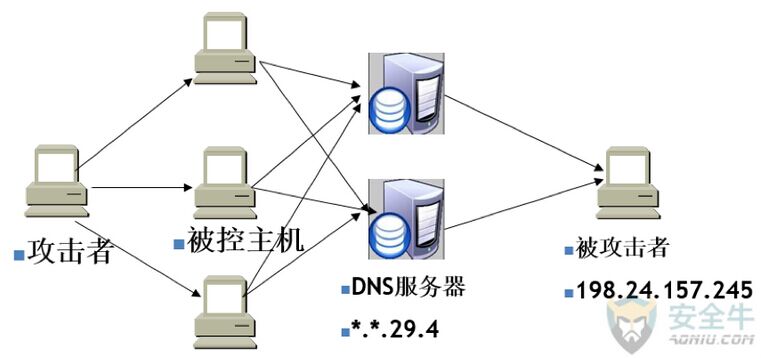

ժҪ���ܶ�W(w��ng)�j���ծ������������ǹ�����ɵģ���ԭ���кܶ�N����η�����λ���t�ǽ�Q���}���P(gu��n)�I��DNS�Ŵ���һ�N�ܽ^���չ��������������ý�ʬ�W(w��ng)�j�д����ı������C�����b�ɱ��������C�����ض��r�g�c���B�m(x��)��������S�f�w��ԃ��DNS���������l(f��)�ʹ���DNS����Ո����ʹ���ṩ������ա� �ܶ�W(w��ng)�j���ծ������������ǹ�����ɵģ���ԭ���кܶ�N����η�����λ���t�ǽ�Q���}���P(gu��n)�I��DNS�Ŵ���һ�N�ܽ^���չ��������������ý�ʬ�W(w��ng)�j�д����ı������C�����b�ɱ��������C�����ض��r�g�c���B�m(x��)��������S�f�w��ԃ��DNS���������l(f��)�ʹ���DNS����Ո����ʹ���ṩ������ա���(j��ng)DNS�������Ŵ��Ĵ�������(sh��)��(j��)���ٰl(f��)�͵����������C���γɹ���������������o���ṩ�������������c���� ����0x11���}���� ����XX.XX.29.4��ij�����ИI(y��)�Ñ���DNS����������Ҫ�����ṩDNS���ա����ڣ�ԓ�Ñ��W(w��ng)�j�������\�S���T�ڲ���Ɓ��W(w��ng)�j���ݷ���ϵ�y(t��ng)��l(f��)�F(xi��n)���ڿ����������������|�l(f��)�д�������  ����0x12�����^�� ����198.24.157.245(��(j��ng)�������IP)�ڶ̕r�g��(n��i)��XX.XX.29.4�������l(f��)���˴�����DNSՈ��Ո���������dnsamplicationattacks.cc��(DNS Amplification Attacks������˼����DNS�Ŵ���)  ����198.24.157.245�l(f��)����Ո�����101�ֹ�(ji��)��DNS���������صđ������445�ֹ�(ji��)���Ķ�ʹͨ�������Ŵ���4.4����  �������������ô����������C���������DNS�������l(f��)��DNSՈ��Ո���е�ԴIP��ַ����������ɱ������ߵ�IP(�ڱ����О�198.24.157.245)������DNS�������������߷��ز�ԃ�Y(ji��)����ͨ����ԃ��������Ȳ�ԃՈ�����(sh��)��������(sh��)ʮ��(�ڱ����О�4.4��)���Ķ��γɌ�198.24.157.245��ַ�������Ŵ��� �����ڱ����У��͑���DNS�����������錍ʩ�@�NDNS�Ŵ��Ĵ��텢�c���У������^��Ҋ�D��  ����0x13 �����Y(ji��)Փ �������������ô����������C���ڶ̕r�g��(n��i)��DNS������(XX.XX.29.4)�l(f��)�ʹ�����DNSՈ��ԃ��������Ȳ�ԃՈ�����4.4������ɴ������l(f��)�͵������ԴIP��ַ(198.24.157.245)���γɌ�ԓIP��ַ�ľܽ^���չ����� �������h�Ñ��� ���������·����; ����DNS�������P(gu��n)�]�f�w��ԃ; ����һ���l(f��)����Ҏ(gu��)ģDNS�Ŵ��������R���cISP(li��n)ϵ�������Ό������M���^�V�� ����0x14 �rֵ �����ڿͳ�������DNS�����������ԣ��������鹥���Ŵ�������������ʬ�W(w��ng)�j�l(f��)��������������������O��Ĺ������������䱾���־����[���ԡ�Ȼ�����ڱ��������҂�������ͨ�^�W(w��ng)�j�������g(sh��)���ѹ����О���ȫ�����������_���W(w��ng)�j������ҕ����Ч��;����ͨ�^�f(xi��)�h��a�����������ķ�����������ʹ�õĹ����ֶΡ����þW(w��ng)�j�������g(sh��)��ͨ�^2��7�ӵ���ȅf(xi��)�h���������_��a��Ԕ���y(t��ng)Ӌ��(sh��)��(j��)����͑�����Ϣϵ�y(t��ng)�Լ��W(w��ng)�j��ȫ���{�o���� ��Դ���C��360 ʯ���f�������й� ʯ���f���������� ʯ���f�C������ ʯ���f�C�� |

|

| ��һ�l�� �Ї���ȫ���һ��(li��n)�W(w��ng)�Ј� ��һ�l�� ���������K�ֵ��P�s Ӣ�ؠ��ֲ��v�u�~�˷ƹə�(qu��n)Ļ�� | |

| ���P(gu��n)�]������ |